O Que é Attack Surface Management?

Imagine sua empresa como um grande edifício com várias portas e janelas. Attack Surface Management é como ter um sistema de vigilância que monitora continuamente todas essas entradas, identificando quais estão destrancadas, quebradas ou vulneráveis - antes que invasores as descubram.

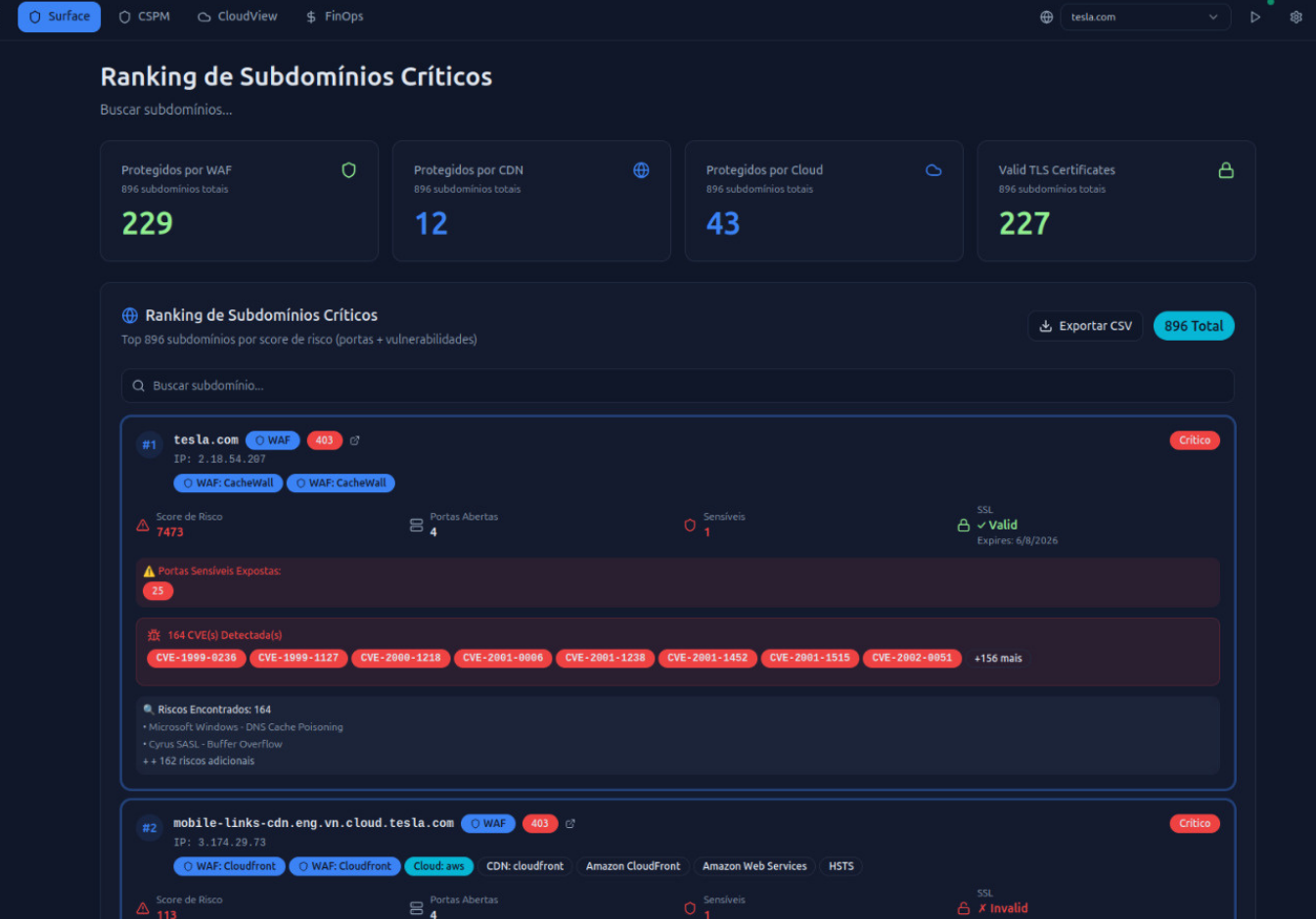

Sua superfície de ataque inclui todos os pontos onde sua empresa está exposta à internet: sites, aplicações, servidores, APIs e sistemas em nuvem. O ASM descobre automaticamente esses ativos e verifica quais representam riscos reais ao seu negócio.

Como Funciona

4 Pilares da Proteção Inteligente

1. Descoberta Automática de Ativos

- Mapeamento contínuo de tudo que sua empresa tem exposto na internet: domínios, IPs, APIs, certificados e aplicações

- Funciona em ambientes cloud, SaaS, IA e infraestrutura local

- Sem necessidade de cadastro manual - o sistema descobre automaticamente

2. Validação de Riscos Reais

- Testa se as vulnerabilidades encontradas podem realmente ser exploradas por atacantes

- Identifica problemas como senhas padrão, configurações incorretas, dados sensíveis expostos

- Elimina alarmes falsos, focando apenas no que realmente importa

3. Priorização Inteligente

- Combina visão externa (como hackers veem) com contexto interno (o que você tem de valioso)

- Mostra o impacto real no negócio de cada exposição

- Identifica caminhos de ataque que podem levar a dados críticos ou movimentação lateral

4. Ação Rápida e Direcionada

- Identifica automaticamente o responsável por cada risco (equipe, desenvolvedor, área de negócio)

- Fornece orientação com IA sobre como corrigir cada problema

- Reduz tempo de correção de dias para horas

Benefícios para o Negócio

Proteção Proativa

Detecte e corrija exposições antes que se tornem incidentes de segurança que podem custar milhões e prejudicar a reputação da empresa.

Eficiência Operacional

Foque apenas nos riscos que podem ser realmente explorados, eliminando o desperdício de tempo com alertas irrelevantes.

Conformidade Facilitada

Gere relatórios em 1 clique para auditorias, certificações e demonstração de maturidade em segurança para clientes e parceiros.

Democratização da Segurança

Distribua a responsabilidade pela proteção entre as equipes, com visibilidade clara de quem precisa agir em cada caso.

Casos de Uso

Empresas em Crescimento

Acompanhe automaticamente novos ativos conforme sua infraestrutura digital cresce

Conformidade Regulatória

Mantenha evidências contínuas de postura de segurança para LGPD, ISO 27001, SOC 2

Fusões e Aquisições

Descubra rapidamente todos os ativos digitais de empresas adquiridas

Gestão de Fornecedores

Monitore a superfície de ataque de terceiros que acessam seus sistemas